WEB/WEB3

codehawks: first flight dive-in

보호되어 있는 글입니다.

WEB/WEB3

codehawks: first flight dive-in

보호되어 있는 글입니다.

WEB/NETWORK

Types of Communication Networks

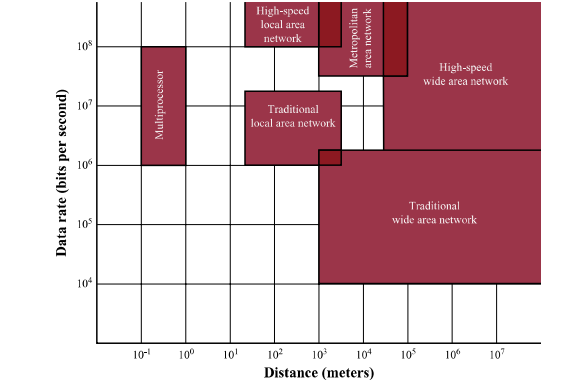

0. Background Knowledge What is a Communication Network? 컴퓨터 네트워크는 컴퓨터, 서버 및 다른 하드웨어 장치들이 서로 연결되어 통신과 자원 공유를 가능하게 하는 특정 모임을 뜻한다. 네트워크를 통해 데이터와 리소스를 공유할 수 있게 된다. 컴퓨터 네트워크의 종류로는 크게 LAN(Local Area Networks), WAN(Wide Area Networks), 그리고 MAN(Metropolitan Area Networks) 등등이 있다. 1. Types of Communication Network 1-1. LAN (Local Area Networks) 랜선. 가장 좁은 범위의 네트워크 ex) 집, 피씨방, 사무실 등 비교적 좁은 범위 Traditional ..

WEB/NETWORK

Fading in the Mobile Environment & Channel Correction Mechanisms

1. Types of Fading slow fading vs. fast fading slow fading: 천천히 줄어듦 fast fading: 전반적으로 줄어들지만, delta값이 매우 큼 fast fading을 어떻게 수신하고 복구할 것인지 Doppler Effect(Spread): 이동에 따라 주파수가 달라질 수 있음 Multipath fading: 여러 주파수가 만나면서 발생하는 fading Flat Fading Frequency Selective Channel 2. Channel Correction Mechanisms 앞서 알아본 간섭에 대해서 보상할 것인가?에 대한 방법들 1) Forward Error Correction 에러 검출 방식 -> 에러 검출까지, 직접 수정까지 가능 단점: redu..

WEB/NETWORK

Spectrum Considerations

주파수와 관련된 내용들 1. Spectrum Considerations 주파수는 공공재의 자원이라 국가가 관리함 관리 대상 Carrier 주파수 Signal Power (신호 세기) Multiple Access Scheme (다중 접속 스키마) TDMA, FDMA, CDMA 미국은 FCC(Federal Communications Commision)에서 관리 (우리나라는 KC, Korea Certification Corporation) Spectrum의 종류 Dynamic Spectrum Access (DSA) 최근 사용되는 기법 주파수를 효율적으로 활용하기 위해 동적(Dynamic)으로 관리/할당함 안 쓰고 있는 주파수 대역이 있다면, 이를 끌어와서 사용하는 것 Cognitive Radio 사용; 스펙트..

WEB/NETWORK

Antennas

1. 안테나란? 정의: 특정 영역대의 전자기파를 송신 혹은 수신하기 위한 변환장치이다 양방향 통신에서, 같은 안테나가 사용될 수 있음 안테나의 효율은 크기에 따라 결정되며, 이는 신호의 길이와 상관이 있다 2. Radiation Pattern Radiation Pattern: 안테나가 방출하는 전파의 방향성과 강도를 나타내는 그래프. 이때 그래프는 안테나의 특성에 따라 달라짐 Beam width: 안테나의 radiation pattern에서 전파가 가장 집중되도록 각도를 측정하는 지표 좁을수록 안테나 이득이 높아짐 Reception Pattern: 안테나에서 수신하는 신호의 방향성과 강도를 나타냄 (radiation의 수신 버전) Sidelobes: 안테나의 radiation pattern에서 beam ..

WEB

XSS(Cross Site Scripting)

보호되어 있는 글입니다.

WEB

Web Security Fundamentals (Same-Origin Policy, CORS)

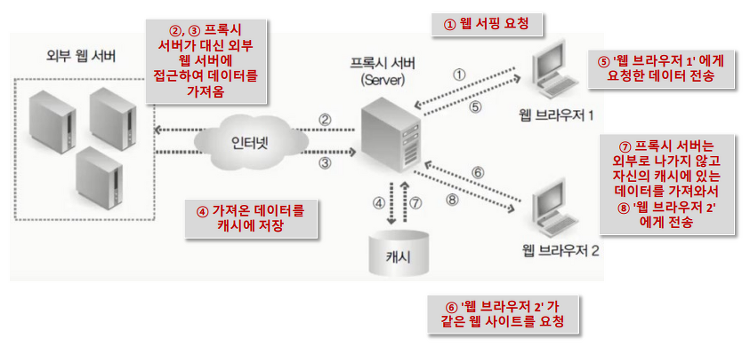

1. Web Vulnerability 취약점(Vulnerability)이란? 정의: 시스템의 정보 보증을 낮추는데 사용되는 약점 또는 공격 영역 취약점의 3요소: 시스템 민감성, 결함에 대한 공격 가능성, 공격 기법 취약점 진단 정의: 취약점을 발견하기 위한 테스트 방법 취약점진단에서는 취약점 이외에 보안기능 미흡사항도 발견 관련 법률: 정보통신망법 제45조의3, 정보통신기반 보호법 제9조 취약점 진단 항목 항목: 서버시스템, 네트워크장비, 웹 응용프로그램, 보안장비, DB서버, 제어망 시스템, 모바일 앱 진단 항목: OWASP Top 10 웹 보안 취약점, 주요정보통신기반시설 취약점 분석 평가 가이드 웹 스캐너 & 웹 프록시 (툴) 이해 웹 스캐너 웹 취약점 스캐너를 통한 정보 수집은 빠른 시간 내에 ..

WEB

Overview of Web Application Security

1. 월드 와이드 웹 월드 와이드 웹(World Wide Web) : 1991년 팀 버너스리에서 개발 인터넷에 연결된 컴퓨터들이 하이퍼텍스트(hypertext)형식으로 연결되고 표현됨 3계층 웹 아키텍쳐와 수직 계층⭐? Presentation Tier - Front-end Client에게 보이는 부분. 웹 브라우저를 통해 접속하며 웹 기반의 UI생성/흐름 관리 계층 HTTP 요청 전송시 인터넷을 통해 서버 영역으로 전달 Application Tier (Logic Tier) - Back-end 웹 서버(IIS, Apache, NGINX)와 웹 프레임워크(ASP, Ruby, Django) 포함 클라이언트를 통해서 전달된 HTTP요청을 처리하고 응답하는 역할 Database Tier - Back-end Bac..

WEB/NETWORK

Coding and Error Control

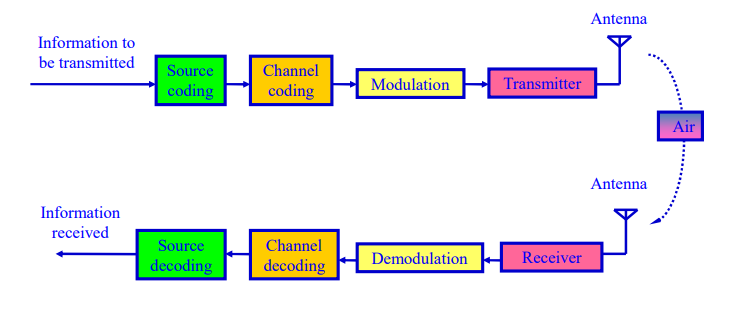

1. Background Knowledge - Wireless Communications System 다음은 간단하게 요약된 무선통신 시스템의 모습이다. 무선통신 시스템은 크게 4가지 단계를 거친다. 1. Source Coding: 정보 압축단계 2. Channel Coding: 에러 검출 및 수정 3. Modulation: 변조과정 4. Transmitter: 전송 [공기를 통해 RF통신(이건 아날로그)] 1. Receiver: 송신 2. Demodulation: 복조 3. Channel Decoding: 에러 검증 및 정정 4. Source Decoding: 압축을 푸는 과정 본 글에서는 Channel Coding을 다룰 예정이다 2. Coding and Error Control 송/수신 과정에 있어..

WEB/NETWORK

Digital Signal Encoding Techniques

1. Background Knowledge - Wireless Communications System 다음은 간단하게 요약된 무선통신 시스템의 모습이다. 무선통신 시스템은 크게 4가지 단계를 거친다. 1. Source Coding: 정보 압축단계 2. Channel Coding: 에러 검출 및 수정 3. Modulation: 변조과정 4. Transmitter: 전송 [공기를 통해 RF통신(이건 아날로그)] 1. Receiver: 송신 2. Demodulation: 복조 3. Channel Decoding: 에러 검증 및 정정 4. Source Decoding: 압축을 푸는 과정 본 글에서는 Modulation을 다룰 예정이다. 2. Digital Signal Encoding Techniques 이 부분..

WEB/NETWORK

TCP/IP Configuration Example

보호되어 있는 글입니다.

WEB/NETWORK

The TCP/IP Protocol

TCP/IP Protocol TCP/IP 4계층과 OSI 7계층을 중심으로 1. Introduction 프로토콜(Protocol)은 특정 목적을 이루기 위해 정한 약속이다. 인터넷도 동일하다. 본 글에서는 TCP/IP 프로토콜의 구성 및 실제 통신 시 어떤 일이 일어나는지 분석할 것이다. 나아가 OSI 7계층과 비교하였을 때 왜 TCP/IP 프로토콜이 더 주를 이루는지에 대해서도 다룰 것이다. 2. TCP/IP Protocol TCP/IP Protocol은 크게 5 레이어로 나뉜다. (보통 4개의 레이어로 나누지만, 학교에서 사용하는 교재가 5레이어라고 해서 다음과 같이 적는다.) Application Layer (응용계층) Transport Layer (전송) Internet/Network Layer ..