[웹 모의해킹-0] 환경설정하기

두비니

·2021. 5. 25. 17:24

웹 모의해킹을 위한 환경설정하기

Installing DVWA

웹 모의해킹을 조금 해보려고 합니다.

간단한 실습들을 해보려고 하는데, 이런 실습용으로 만들어진 웹 어플리케이션이 바로 DVWA입니다. 이 글에서는 DVWA를 설치하는 방법에 대해서 서술할 예정입니다.

0. 사용환경

가상환경 플레이어 : VMware Workstation 15 Player

OS : 5.10.0-kali3-amd64

Tools : BurpSuite Community Edition

1. XAMPP 설치

https://sourceforge.net/projects/xampp/files/XAMPP%20Linux/

XAMPP - Browse /XAMPP Linux at SourceForge.net

×

sourceforge.net

해당 페이지에서 5.6.23버젼을 설치해줍니다.

꼭 Kali 안에 설치해주셔야 합니다.

그리고 설치하시면 다운로드 폴더 안에 들어가 있을텐데, 설치한 상태로는 실행권한이 주어져있지 않기 때문에 권한을 부여해야 합니다.

chmod +x ./xampp-linux-x64-5.6.23-0-installer.run

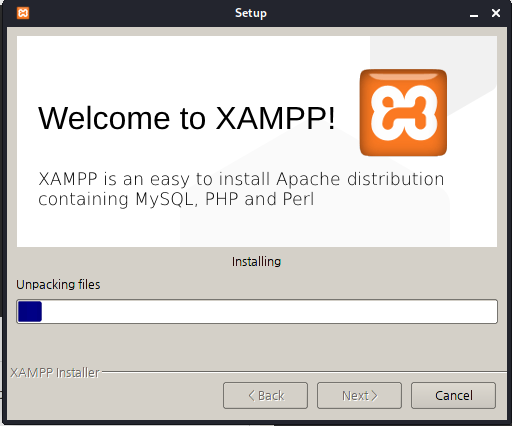

그 다음에는 파일을 그냥 실행시키면 알아서 다운로드됩니다. sudo권한으로 해야한다는 점만 알아두시길 바랍니다.

설치할때는 그냥 쭉쭉 다음만 눌러주시고,

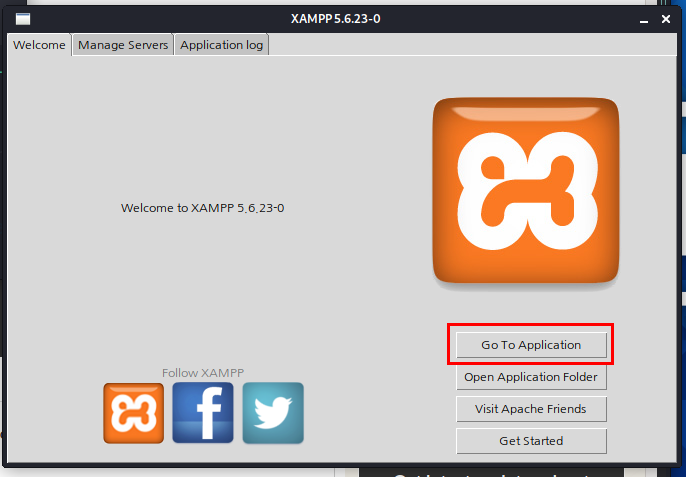

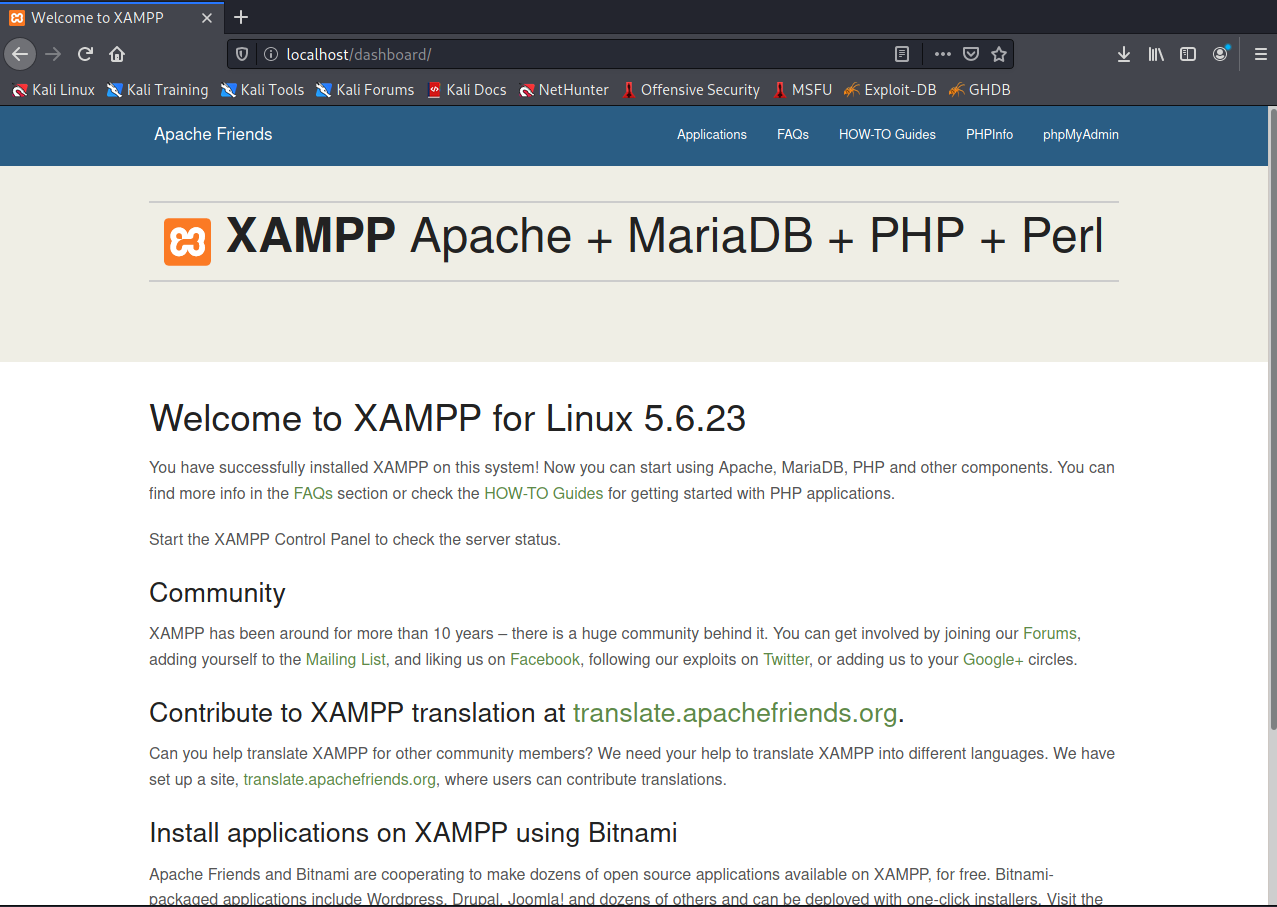

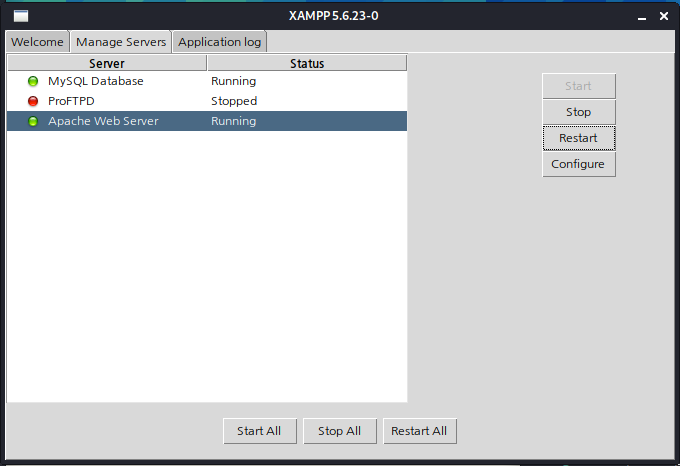

설치가 완료되면 알아서 저런 창이 실행되는데, Go To Application을 클릭했을 때 이런 창이 뜨면 성공입니다!

추가로 몇가지만 더 설정해줍시다.

XAMPP는 기본설정으로 다운로드받는다면 /opt/lampp에 다운로드됩니다.

ls -al /opt/lampp

설정을 바꾸어주어야 하기 때문에 php.ini파일을 수정해줍시다.

gedit /opt/lampp/etc/php.ini비고) 저는 gedit이 편해서 이렇게 한거지, vi나 다른 편집기를 사용해도 전혀 상관없습니다.

저기 allow_url_include부분을 Off에서 On으로 바꿔줍니다. 나중에 LFI, RFI실습에서 사용됩니다.

저장한 뒤, MySQL db와 Apache Web server를 열어주시면 끝입니다!

2. VWMA 다운로드

이제 VWMA를 다운받으면 되는데, 이걸 다운로드 받기 전에 XAMPP 설정을 몇가지 더 하도록 하겠습니다.

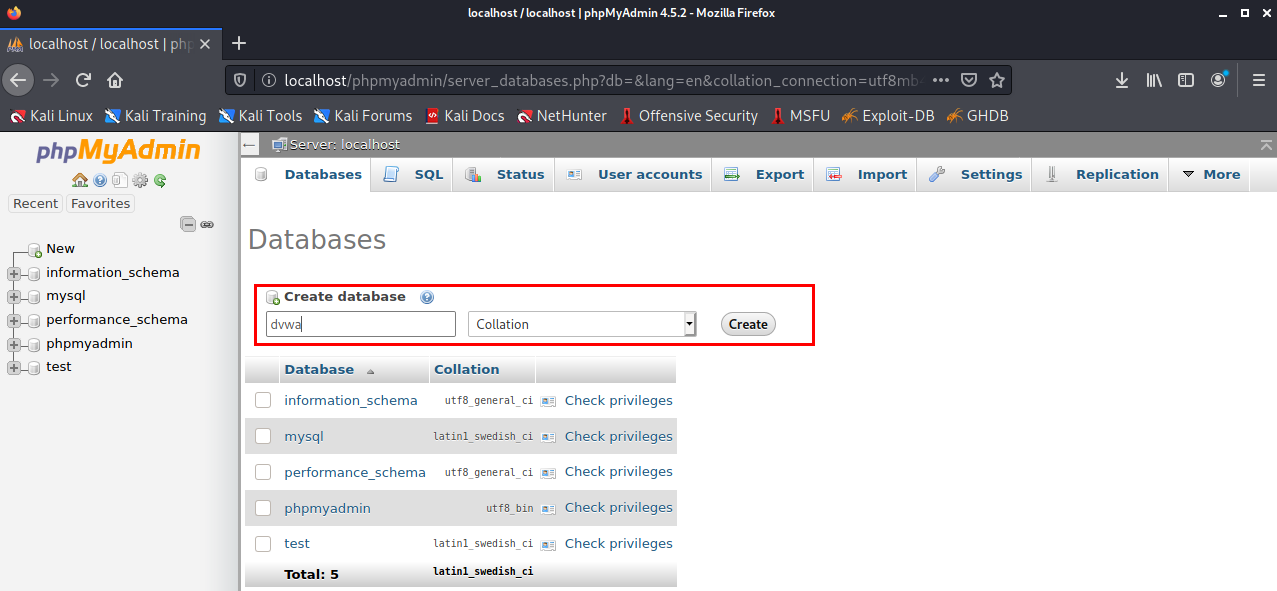

phpmyadmin으로 접속합시다. 이건 mySQL의 db를 설정할 수 있는 프로그램입니다.

http://localhost/phpmyadmin/

여기서 직접 Create database를 통해 dvwa전용 db를 생성합시다.

생성하면 왼쪽 사이드바에 dvwa가 생성된 것을 볼 수 있습니다.

다음은 직접 dvwa를 다운로드합시다.

그냥 구글링해서 가장 처음 나오는걸 다운로드받으면 됩니다.

──(dubini0㉿dubini0)-[~/다운로드]

└─$ ls

DVWA-1.9 DVWA-1.9-captcha-patched.zip xampp-linux-x64-5.6.23-0-installer.run

이렇게 다운로드 받고 압축을 풀면, 폴더가 생길 것이고, 이걸 XAMPP가 서버로 실행할 수 있도록 옮겨줍시다.

mv DVWA-1.9 /opt/lampp/htdocs/dvwa

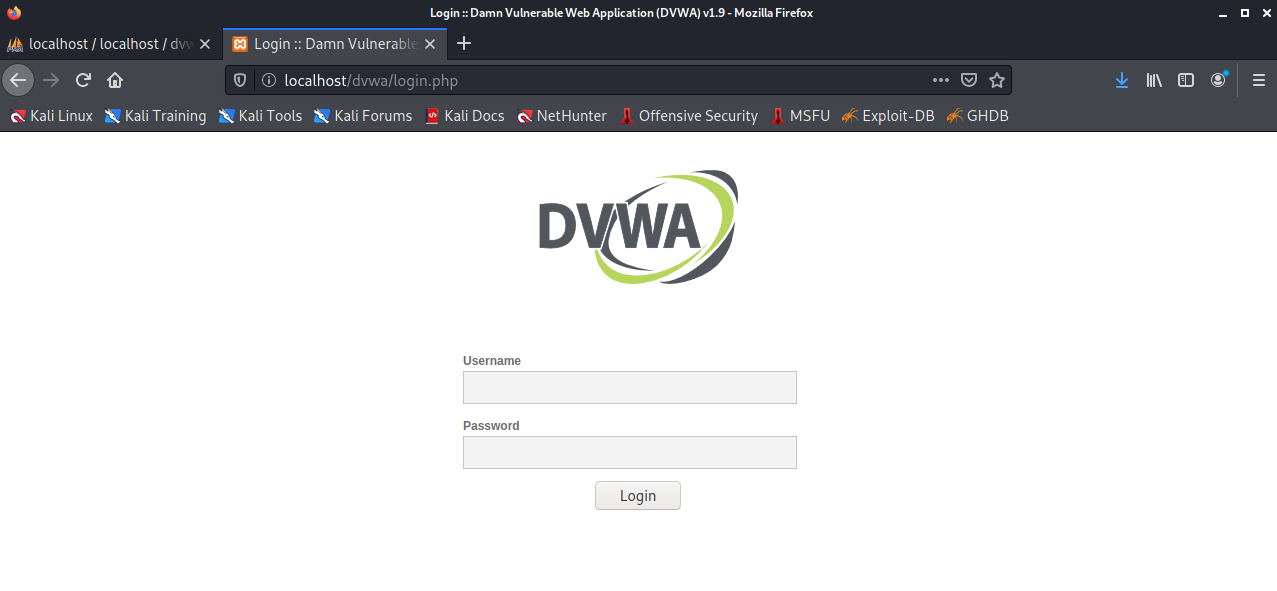

접속했을 때 이렇게 DVWA창이 뜨면 성공!

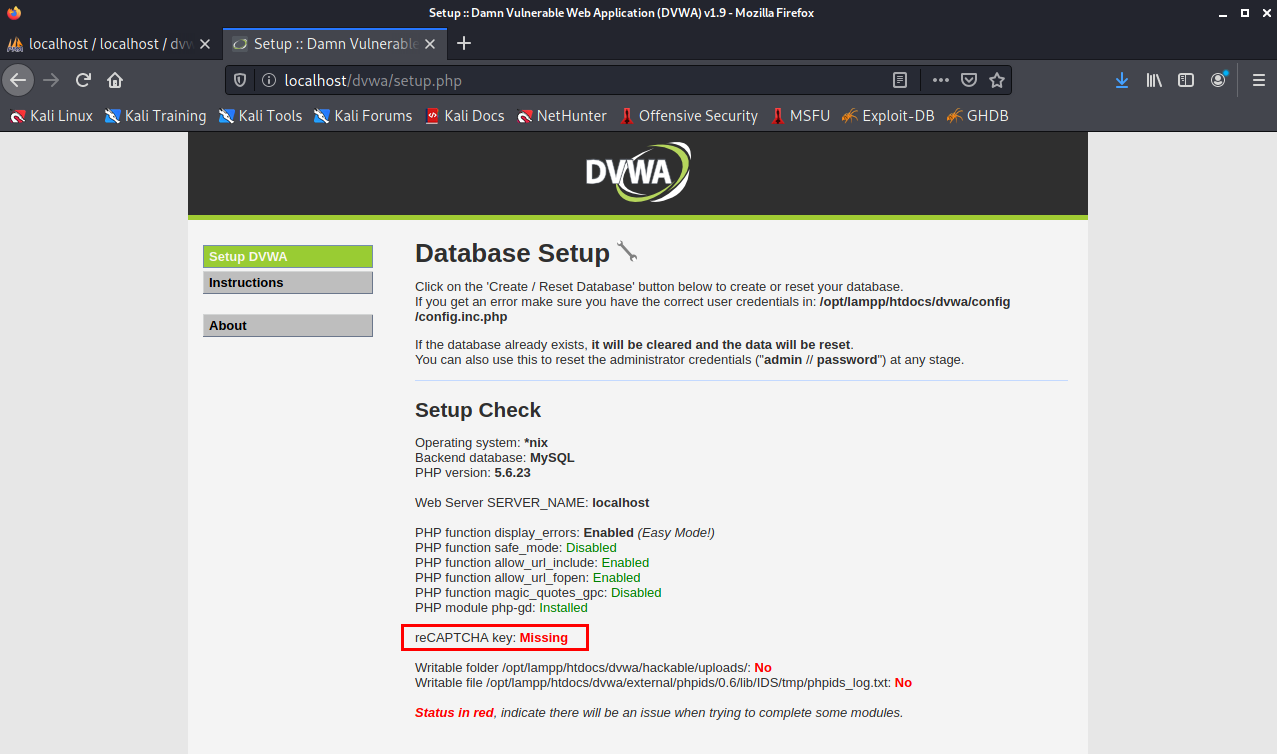

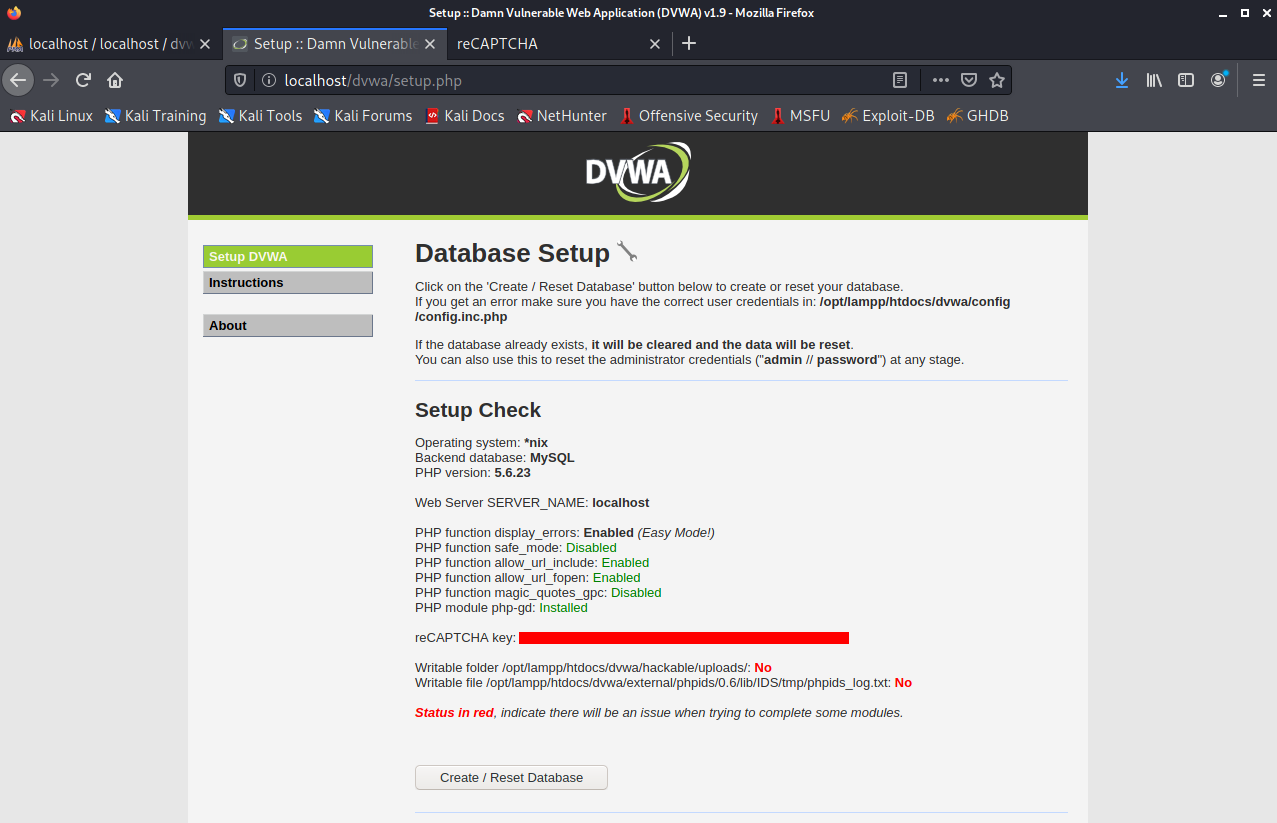

그리고 몇가지 설정을 더 하기 위해 localhost/dvwa/setup.php로 들어가줍시다.

그러면 다음과 같이 reCAPTCHA key가 없다고 뜨는데, 저는 추후에 reCAPTCHA 우회 실습을 하기 위해 설정했습니다. 안하실분들은 스킵하셔도 됩니다. 관심있으신분들은 접은글 클릭!

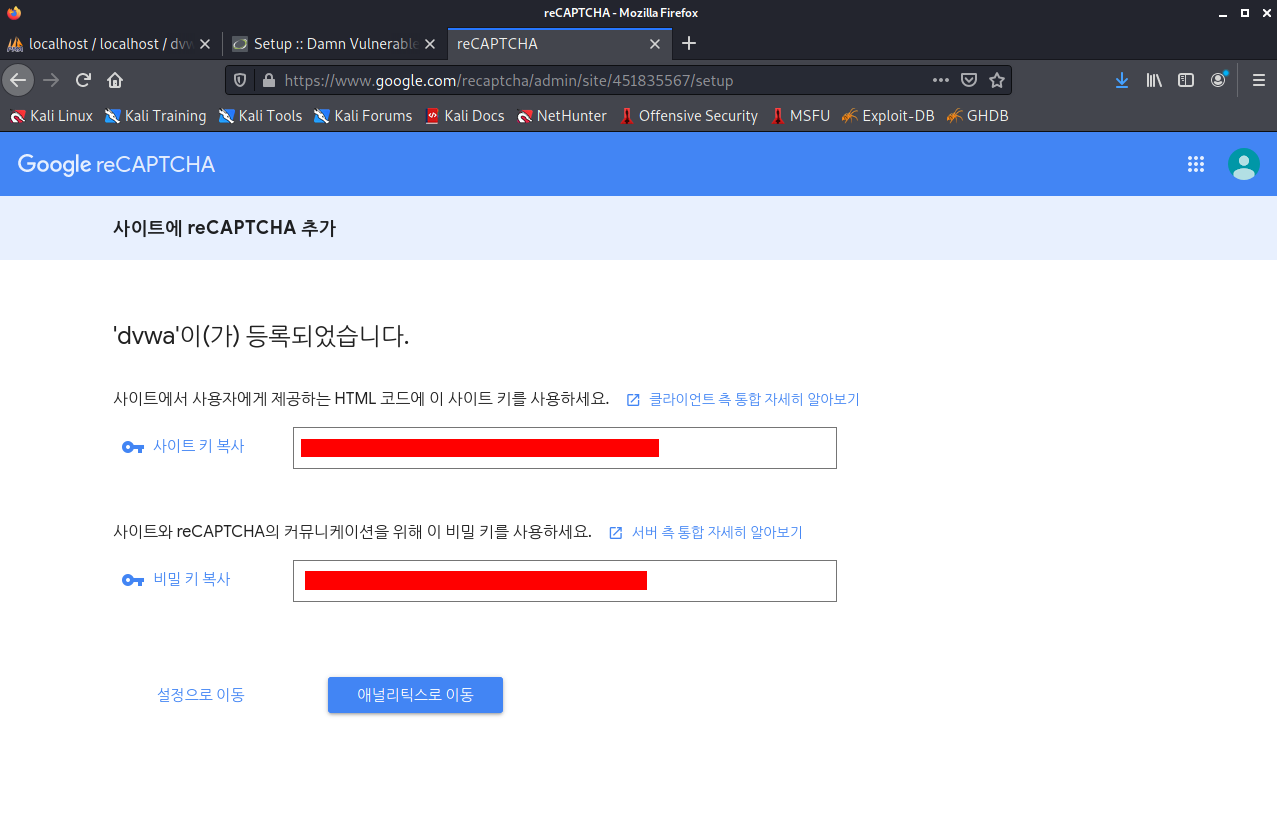

우선 www.google.com/recaptcha/admin으로 접속해줍니다. 구글계정으로 로그인하고,

세 가지만 작성해주면 됩니다.

1. 라벨 : dvwa(원하는 이름 아무거나 작성해도 됩니다)

2. recaptcha 유형 : v2

3. 도메인 : localhost

그러면 이렇게 됩니다.

┌──(dubini0㉿dubini0)-[/opt/lampp/htdocs/dvwa]

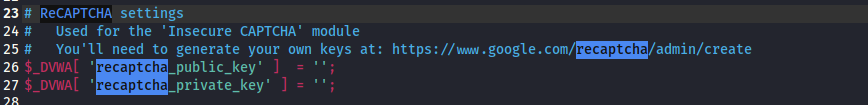

└─$ gedit config/config.inc.php 다음은 config.inc.php파일 내부에서 recaptcha부분을 수정해주어야 합니다.

파일 내부에 recaptcha를 수정하는 부분이 있는데, 이걸 아까 사이트에서 본 값들로 집어넣어줍니다.

저장한 뒤, 다시 settings로 들어가보면

잘 설정이 되어있는 것을 알 수 있습니다!

추가로 Writeable folder와 file이라고 되어있는 곳까지 chmod 777을 통해 권한을 부여합니다.

다 되었다면 create/reset database를 통해 db설정을 마무리해줍시다.

다 완료가 되었습니다! 이제 본격적인 해킹을 시작해봅시당

'WEB' 카테고리의 다른 글

| [웹 모의해킹-2] Command Injection 실습 : Medium (0) | 2021.05.27 |

|---|---|

| [웹 모의해킹-1] 자동 bruteforce공격 해보기 (0) | 2021.05.26 |

| [PHP] Magic Hash (0) | 2021.03.26 |

| [PHP] strncmp 취약점(인증우회) (0) | 2021.03.21 |

| [web] Cookie vs Session, 그리고 HTTP (0) | 2021.01.04 |