War Games/dreamhack

[pwn] basic_exploitation_003 Write-Up

보호되어 있는 글입니다.

War Games/dreamhack

[pwn] basic_exploitation_003 Write-Up

보호되어 있는 글입니다.

![[SHLAB] Abstract 포스팅 썸네일 이미지](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdn%2FQ0Opf%2FbtqPYUbAjln%2FterOrrLrTmCrCmhYdYpUJK%2Fimg.png)

SYSTEM HACKING/COMPUTER ARCHITECTURE

[SHLAB] Abstract

2021.11.09 추가 SHLAB을 포함해서 ATTACKLAB 등등 보호글을 공유해줄 수 있는지 개인적으로 연락을 주시는 분들이 생겨서 글을 남깁니다. 결론적으로 안됩니다. 죄송합니다. 이 카테고리에 있는 대부분의 글이 실제 학교 과제였으며, 무엇보다 교수님이 제공해주신 자료이기 때문에 이 자료를 제가 임의적으로 공개하는건 옳지 않다고 판단하고 있습니다. 이 점은 양해 부탁드립니다. 마지막으로 한 가지 덧붙이자면 누구나 충분히 구글링을 통해 충분히 과제를 완료할 수 있으니 포기하지 마시고 저를 실제로 아시는 분이라면 간단한 질문은 받아줄 수 있으니 차라리 카톡으로 연락하세요.ㅎㅎ 다들 열공하시길 바랍니다. 컴퓨터구조설계이론 수업의 마지막 과제였다. 직접 shell을 구현하는 과제였는데, 그 과제를 하면..

War Games/dreamhack

[pwn] basic_exploitation_002 Write-Up

보호되어 있는 글입니다.

War Games/dreamhack

[pwn] basic_exploitation_001 Write-Up

보호되어 있는 글입니다.

War Games/dreamhack

[pwn] basic_exploitation_000 write-up

보호되어 있는 글입니다.

War Games/dreamhack

[misc] broken-png Write-Up

보호되어 있는 글입니다.

War Games/training_prob

c1 - practice4

NX가 없으니깐 걍 쉘코드 넣어서 품

War Games/training_prob

c1 - practice3

practice2인데 버젼만 64비트인것 뿐이네요. 쉬워여~~

War Games/training_prob

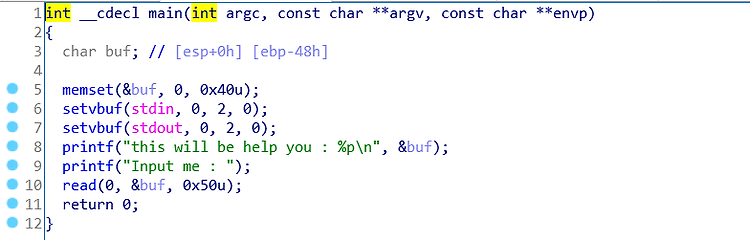

c1 - practice2

callme의 주소를 대놓고 알려주네요. 그리고 buf의 크기는 0x48인데 0x50만큼 입력받으니깐 ret까지 쉽게 덮어줄 수 있을 것 같습니다. 안알려줘도 충분히 풀 수 있었던 문제!

War Games/training_prob

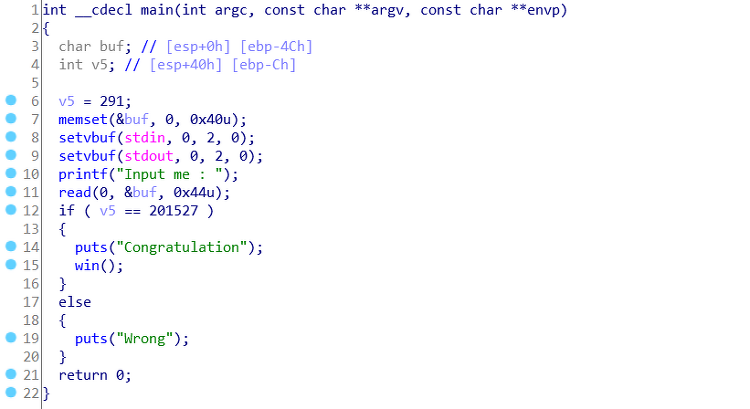

c1 - practice1

너무 간단한 bof져? 넘모쉬워여~~

War Games/training_prob

betting

너무 길어서 필요한 것만 쓴다 일단 read에서 0x28만큼 입력받는데, 뒤에 canary를 leak할수 있다. ==간단한 설명== 36번줄에서 s를 출력시키는데, 문자열은 뒤에 \x00이 있는 걸 통해서 문자열의 끝임을 확인하기 때문에 canary의 1바이트를 덮어씌운 후 s를 출력시키면 뒤에 canary 7바이트를 leak할 수 있다. 그러면 어차피 canary의 마지막 바이트는 0x00이기 때문에 canary를 leak할 수 있다. 그리고 여기서는 scanf로 입력받기때문에 입력제한없이 ret까지 무리없이 exploit할 수 있다. 이름 입력을 받은 뒤 rsp를 까본건데 빨간색 박스가 canary고 노란색 박스가 ret값이라 canary만 leak해내면 쉽게 exploit할 수 있다. 그리고 코드를..

![[swat] 삼성 코딩테스트 기출문제 유형 - 수강신청 포스팅 썸네일 이미지](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdn%2FWPbDW%2FbtqOhO6nRXs%2F7vcHDAUk2kpnYCV2AFWy9K%2Fimg.png)

Coding_Algorithm/정올 문제풀이

[swat] 삼성 코딩테스트 기출문제 유형 - 수강신청

#include #define MAX_NUM 1000000 int main(){ int N, B, C; scanf("%d", &N); if (N MAX_NUM) { printf("INPUT ERROR\n"); return 0; } int *Ai = malloc(sizeof(int)*N); for (int i = 0; i 0) { sum++; //조교투입 for (; num > 0; num -= C) { sum++; } } else { sum++;..